【实战复盘】火绒疯狂报“ARP攻击”?在AI协助下,我揪出了那个“内鬼”

📝 写在前面

本文记录了一次真实的校园网安全告警排查过程。

鉴于我还在学习阶段,本次排查的全流程(从日志分析到原理推演)均在 Google Gemini (AI) 的深度辅助下完成。

文章由我提供事实线索,AI 协助梳理逻辑并撰写。如果文中有理论偏差,大概率是 AI 忽悠了我(

🚨 案发:电脑突然“炸”了

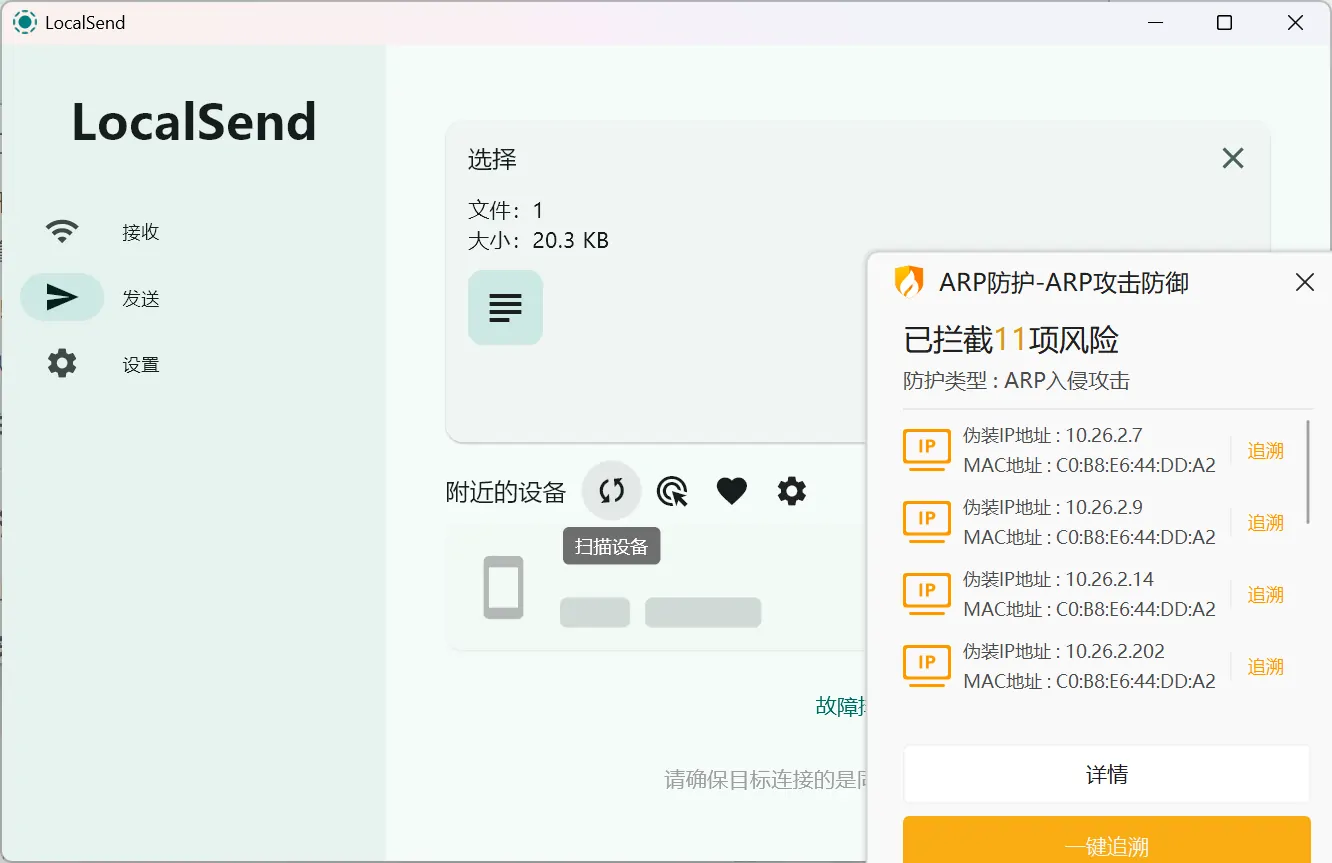

事情发生在今天下午 14:38。我在信息楼203信息技术中心值班室,正连着校园网处理文件,右下角的火绒突然开始疯狂弹窗。

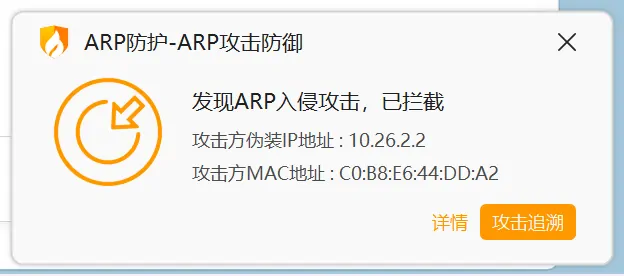

不是那种偶尔拦截广告的弹窗,而是发现攻击的警报跳出来:

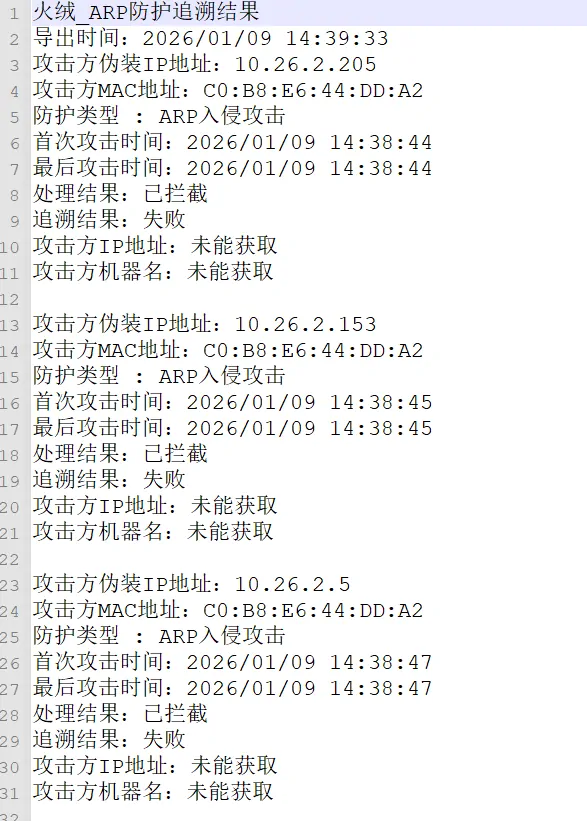

【火绒安全日志】

- 防护类型:ARP入侵攻击

- 攻击方 MAC:

C0:B8:E6:44:DD:A2- 伪装 IP:

10.26.2.205、10.26.2.153、10.26.2.5...- 结果:已拦截

看着这个日志,我的第一反应是:有人在搞事? 攻击者一会儿说自己是 IP A,一会儿说自己是 IP B,这在网络安全里有个专门的词,叫 ARP 欺骗。

🛑 【硬核科普 1】到底什么是 ARP?

很多同学只知道 IP 地址,不知道 ARP 是啥。

我们可以把局域网想象成一个班级。

IP 地址:是你的名字(比如“张三”)。

MAC 地址:是你的身份证号(比如“110101...”),这是设备出厂就刻在网卡上的,理论上改不了。

ARP 协议:就是**“点名”**。

当我想给“张三”(IP)发文件时,我不知道他在哪,我会在班里喊一声:“谁是张三?把身份证号给我!”

张三听到后,回复:“我是,身份证是 XXXXX。”

ARP 攻击 就是坏人抢答:“我是张三!身份证是(坏人的号码)!”以此来截获数据。

🔍 线索一:奇怪的“攻击者”

回到日志。火绒说这个 MAC 地址 C0:B8:E6:44:DD:A2 正在欺骗我。

我并没有急着拔网线,而是先把这个 MAC 地址丢进了 MAC OUI 查询工具(查设备厂商)。我想看看是哪个胆大包天的同学在搞恶作剧。

查询结果让我一愣:

厂商:Ruijie Networks(锐捷网络)

这是个大问题。 锐捷是我们学校校园网的核心设备供应商。也就是说,正在对我发起“攻击”的,竟然是信息楼的网关(交换机)?

网关为什么要攻击我?这显然不合理。

🛑 【硬核科普 2】网关为什么会“撒谎”?(Proxy ARP)

AI 提示我,这可能不是攻击,而是网关的代理 ARP (Proxy ARP) 功能。

现在的校园网为了防止病毒扩散,通常开启了**“端口隔离”**——也就是说,虽然大家都在同一个楼,但其实你的电脑和隔壁屋的电脑是被隔离的,不能直接说话。

当你在局域网里大喊“谁是 IP xxx”时,真实的同学听不见。

这时,网关(像个热心的班主任)就会站出来代答:

“你要找张三吗?交给我吧,我的 MAC 是 A2。”

“你要找李四吗?也交给我,我的 MAC 还是 A2。”

这就解释了为什么火绒会看到“一个 MAC 对应无数个 IP”。

💻 线索二:顺藤摸瓜,查到了自己头上

既然网关是正常的,那为什么网关会突然疯狂地帮这么多 IP 代答?

一定是有谁引发了这场“点名风暴”。

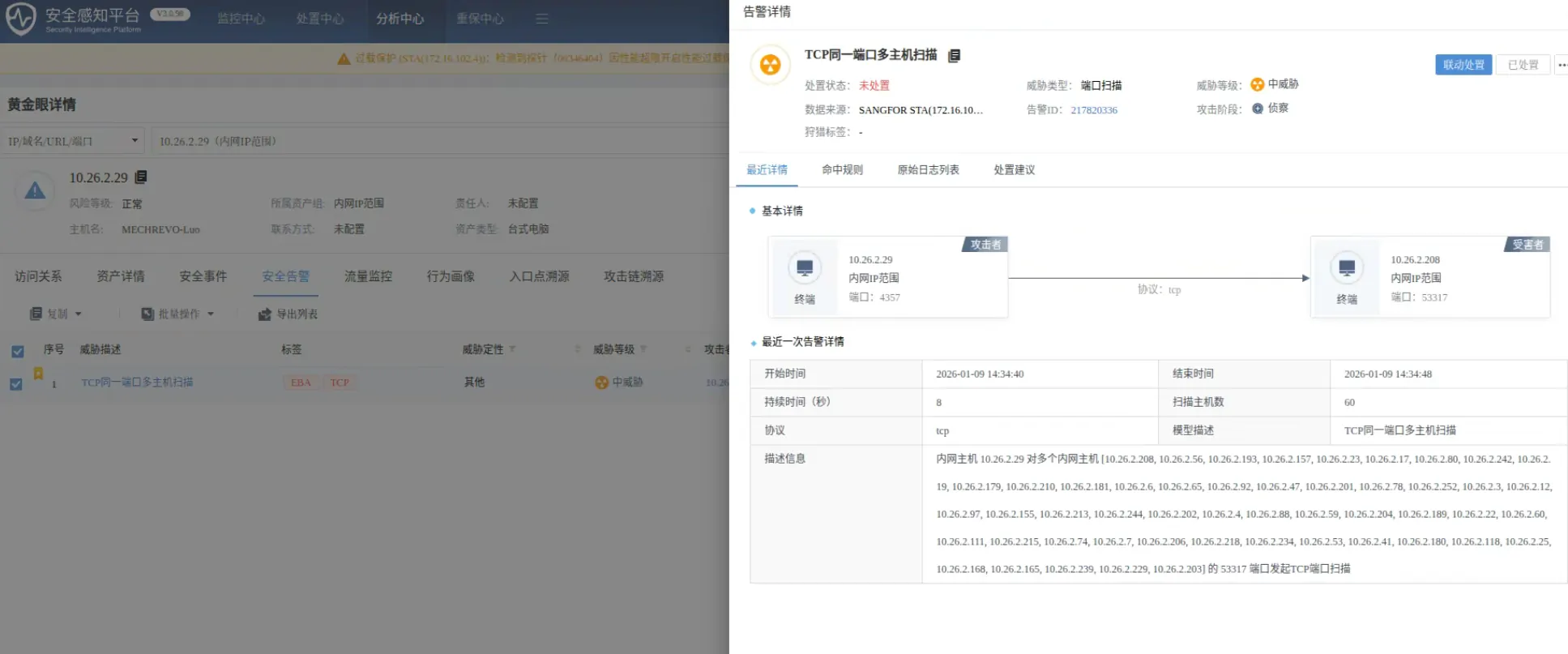

为了搞清楚源头,我登录了安全态势感知平台,想看看流量里有没有异常。

既然火绒是在我电脑上报的警,我直接搜索了我自己的 IP 地址 10.26.2.29。

这一查,尴尬了。平台直接给我的 IP 标红了:

告警类型:TCP 同一端口多主机扫描

- 扫描源:

10.26.2.29(我自己) - 目标:局域网内 60 多台主机

- 目标端口:全是 53317

原来,那个向全网发起“点名”,逼得网关不得不疯狂代答的“罪魁祸首”,竟然是我自己?

🕵️♂️ 破案:真相就在 53317

我也没干坏事啊?我盯着 53317 这个端口发呆。这不像是什么病毒端口(病毒一般喜欢 445 这种)。

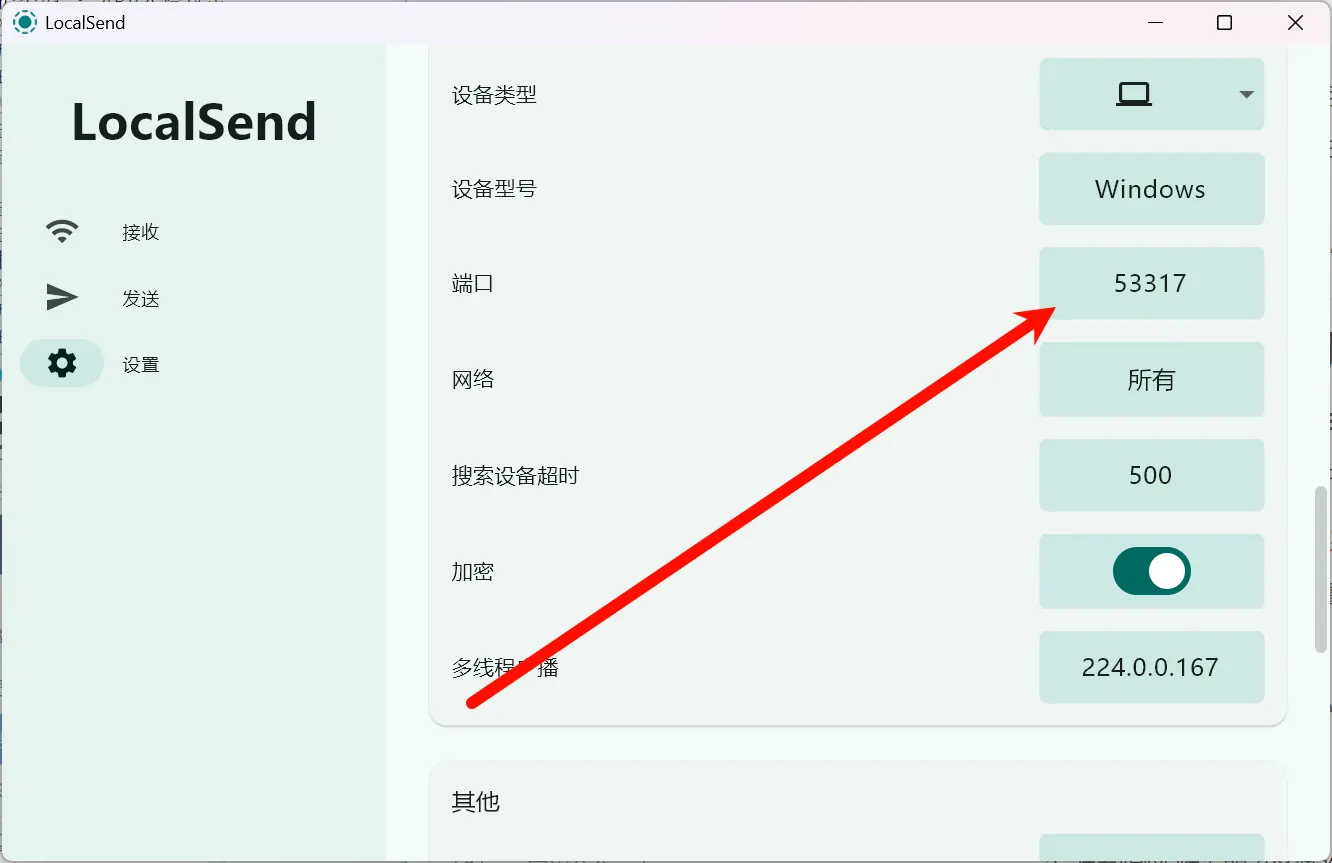

突然,我想起来案发时我在干嘛——我正在用 LocalSend 给手机传文件。

我记得当时点了好几下 LocalSend 里的**“刷新”**按钮。

我立刻打开 LocalSend 的设置界面,果然:

默认监听端口:53317。

为了验证这个猜想,我决定复现案发现场:

- 打开 LocalSend。

- 对着“扫描设备”按钮,点一下。

右下角火绒瞬间弹窗:ARP 攻击已拦截。

真相大白!

📝 终极复盘:这一次“点击”引发的蝴蝶效应

最后,让 Gemini 帮我梳理一下这不到 1 秒钟内发生的连锁反应,作为本次排查的总结:

- 我按下按钮:LocalSend 为了发现局域网里的其他设备,向当前网段(10.26.2.x)的所有 IP 发起了连接请求(端口 53317)。

- 电脑发起广播:为了连接这些 IP,我的电脑瞬间发出了几百个 ARP 请求(“谁是 .1?谁是 .2?……”)。

- 网关代理响应:因为校园网有隔离策略,网关极其尽职地回复:“别找了,这些 IP 的流量都发给我吧,我的 MAC 是 ...A2。”

- 火绒误报:火绒看到几百个 IP 都指向同一个 MAC(网关),判定这是欺骗攻击,立刻拦截。

- 态势感知告警:学校的安全感知平台监测到我的 IP 瞬间连接了几百个主机,判定我在搞端口扫描。

结论:

- 我:不是黑客。

- 网关:是个好人。

- 火绒:过于尽职。

- LocalSend:太暴力了(指扫描方式)。

这次经历告诉我,很多看似吓人的“网络攻击”,背后可能只是一个正常的软件遇到了特殊的网络环境。也感谢 AI 帮我快速理清了 Proxy ARP 的原理。

(完)